Cette application dépose un logiciel malveillant sur votre appareil qui vole vos informations bancaires et s’empare de votre argent

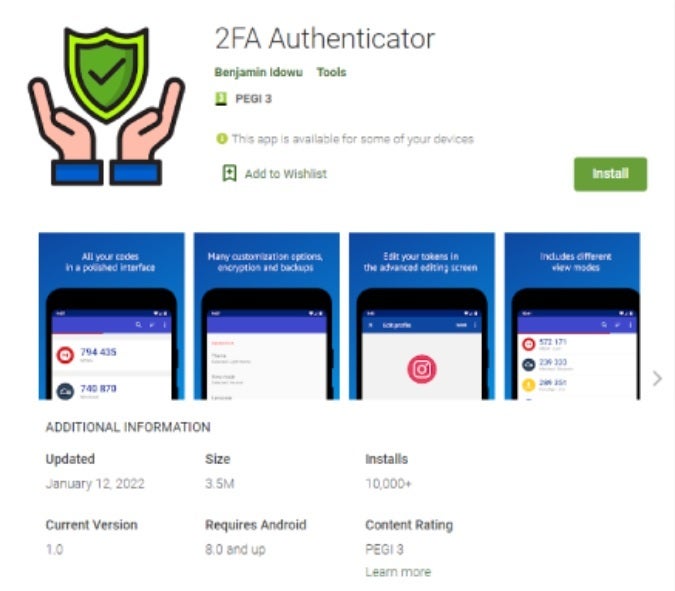

L’ironie est claire. 2FA, également connu sous le nom d’authentification à deux facteurs, est utilisé pour valider votre identité. Imaginons que votre banque veuille s’assurer que la personne qui essaie de lui parler de votre compte est bien vous. Ils envoient donc un SMS avec un numéro de code sur votre téléphone. Une fois que vous avez tapé le bon numéro de code à partir du texte, vous avez vérifié votre identité pour autant que la banque la voit. Cependant, l’application 2FA Authenticator a été utilisée pour installer un logiciel malveillant dangereux appelé Vultur sur votre téléphone.

Vultur est conçu pour cibler les applications de services financiers afin qu’il puisse voler les informations bancaires des utilisateurs et prendre leur argent. Pradeo suggère que si vous avez cette application sur votre téléphone ou votre tablette, supprimez-la immédiatement. L’équipe de Google Play a été informée de cette découverte par Pradeo et 15 jours plus tard, elle a été retirée du Google Play Store le 27 janvier.

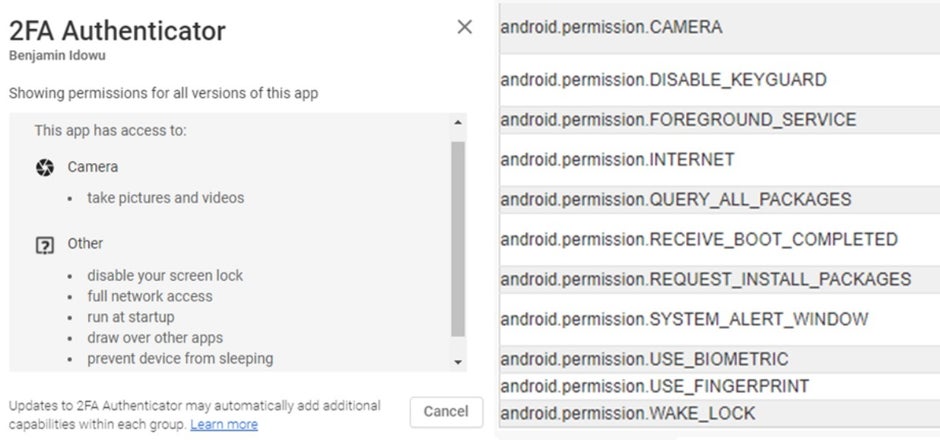

D’autres autorisations dangereuses permettent au logiciel malveillant d’effectuer des activités même lorsque l’application est fermée. L’une des autorisations accordées par les logiciels malveillants permet d’installer des applications tierces sous prétexte d’être une mise à jour. Un autre désactive le verrouillage des touches et toute sécurité de mot de passe associée, et un autre encore donne l’autorisation pour SYSTEM_ALERT_WINDOW dont Google dit : « Très peu d’applications devraient utiliser cette autorisation ; ces fenêtres sont destinées à une interaction au niveau du système avec l’utilisateur ».

Nous ne sommes pas votre mère, mais nous voulons vous aider à éviter de vous faire arnaquer par des applications malveillantes. Si vous êtes un lecteur fidèle de PhoneArena, vous savez que nous vous rappelons constamment que si vous n’êtes pas familier avec le développeur d’une application Android que vous êtes sur le point d’installer, consultez la section des commentaires dans le Play Store pour les drapeaux rouges . Et bien sûr, il y en a un pour 2FA Authenticator.

Même si l’application n’est plus dans le Play Store, elle peut toujours être sur votre téléphone

Le malware Vultur que 2FA Authenticator « dépose » dans votre téléphone enregistrera chaque frappe que vous faites, y compris les frappes invisibles telles que les mots de passe. Nous n’avons pas à vous dire à quel point c’est dangereux. Le nom unique du package est « com.privacy.account.safetyapp ». Ce n’est pas parce que l’application a été supprimée du Play Store qu’elle a été supprimée de votre téléphone.

Si l’authentificateur 2FA est répertorié, supprimez-le.

« Évangéliste des médias sociaux. Baconaholic. Lecteur dévoué. Chercheur de Twitter. Pionnier avide du café. »

More Stories

Android Auto et surchauffe du smartphone : les bons réflexes pour éviter les dégâts en été

Google I/O : quelle formule Google AI choisir entre Plus, Pro et Ultra ?

OpenAI prépare un smartphone centré sur l’intelligence artificielle